ایمن سازی سرویس دهنده FTP

سرویس FTP یکی از قدیمی ترین و متداولترین سرویس های موجود بر روی

اینترنت است . از سرویس فوق ، بمنظور ارسال و دریافت فایل در یک شبکه

استفاده می گردد. سرویس FTP ، توسط عموم کاربران اینترنت استفاده و بعنوان

استانداردی برای ارسال و دریافت فایل در شبکه ( اینترانت، اینترنت ) توسط

اکثر سیستم های عامل پذیرفته شده است.

ویندوز 2000 بهمراه خود از یک سرویس دهنده FTP استفاده می نماید که

بعنوان بخشی از IIS در نظر گرفته می شود. مدیران سیستم با استفاده از

سرویس فوق و ترکیب آن با سایر امکانات ارائه شده توسط ویندوز ، قادر به

ایجاد و پیکربندی یک سایت FTP با ضریب امنیتی مناسبی خواهند بود.در ادامه و

بمنظور ایمن سازی یک سایت FTP ، پیشنهادات متعددی ارائه می گردد.

نکته اول: دستیابی از طریق Anonymous

account را غیر فعال نمائید . دستیابی از نوع Anonymous، بصورت پیش فرض و

پس از نصب اولین سرویس دهنده FTP فعال می گردد. روش فوق ، امکان دستیابی

به سایت FTP را بدون نیاز به یک account خاص فراهم می نماید. بدین ترتیب

استفاده کنندگان بصورت کاملا" ناشناس قادر به استفاده از منابع موجود بر

روی سرویس دهنده FTP بوده و امکان مشاهده سودمند ترافیک سایت و در صورت

ضرورت، ردیابی آنان وجود نخواهد داشت . با حذف قابلیت دستیابی Anonymous ،

امکان دستیابی به سایت FTP صرفا" در اختیار کاربرانی قرار خواهد گرفت که

دارای یک account معتبر باشند.

پس از تعریف هر یک از account های مورد نظر، می توان در ادامه با

استفاده از (ACL)Access Control List کنترل ها و مجوزهای مربوط به دستیابی

به دایرکتوری FTP ( محل فیزیکی استقرار سایت FTP بر روی دیسک ) را تعریف و

مشخص نمود . در این رابطه می توان از مجوزهای NTFS استفاده کرد. به منظور

غیر فعال نمودن Anonymous account ، می توان از طریق صفحه Property مربوط

به سایت FTP ( برنامه Internet Information Service ) عملیات مورد نظر

را انجام داد .

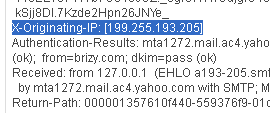

نکته دوم: فعال نمودن Logging. با فعال

نمودن Logging بمنظور اتصال به سایت FTP ، این اطمینان بوجود خواهد آمد که

اطلاعات لازم ( آدرس های IP و یا نام کاربران ) در خصوص کاربرانی که بصورت

موفقیت آمیز به سایت متصل شده اند ، ثبت خواهد شد.با استفاده از فایل های

لاگ که در این رابطه ایجاد خواهد شد ، می توان ترافیک موجود بر روی سایت را

مشاهده و در صورت یک تهاجم ، امکان ردیابی اولیه آن فراهم گردد. بمنظور

فعال نمودن ویژگی فوق، کافی است که Chex box مربوطه از طریق صفحه

Property مربوط به سایت FTP انتخاب گردد .در ادامه ، فایل های لاگ بر اساس

فرمتی که مشخص شده است ، ایجاد خواهند شد . استفاده از فایل های لاگ ،

بمنظور مشاهده و آنالیز ترافیک سایت بسیار مفید خواهد بود.

نکته سوم: تنظیم و پیکربندی مناسب

لیست ACL ( لیست کنترل دستیابی ) .دستیابی به دایرکتوری FTP می بایست با

استفاده از مجوزهای NTFS و بکارگیری محدودیت های ACL ، کنترل گردد .

دایرکتوری FTP نباید دارای گروه Everyone با تمامی امتیازات و مجوزها باشد

( امکان کنترل مجوزها و کاربرانی که سایت FTP متصل شده اند وجود نخواهد

داشت ) .بدین منظور لازم است بر روی دایرکتوری مربوط به سایت FTP مستقر و

با انتخاب گزینه Property و Security Option ، اسامی موجود را حذف و با

انتخاب دکمه Add از لیست موجود، Authenticated user را انتخاب کرد . در

ادامه می توان با توجه به سیاست های موجود مجوز Read,Write و List Folder

contents را در اختیار گروه مربوطه قرار داد . در صورتیکه سیاست موجود

اقتضاء می کند ، می توان صرفا" امکان دستیابی Write را در اختیار گروه

مربوطه قرار و مجوزهای Read و List Folder Contents را از آنها سلب نمود .

نکته چهارم: پیکربندی سایت بعنوان

دریافت کننده نه ارسال کننده . در صورتیکه صرفا" نیاز است که کاربران فایل

هائی را برای سرویس دهنده ، ارسال و امکان دریافت فایل از سرویس دهنده را

نداشته باشند ، می توان سایت FTP را بصورت Blind put پیکربندی نمود. بدین

ترتیب به کاربران امکان ارسال ( نوشتن ) فایل بر روی سرویس دهنده داده

خواهد شد .( امکان خواندن از دایرکتوری FTP وجود نخواهد داشت ) . بدین

منظور می توان پس از انتخاب سایت FTP از طریق Home Directory ، اقدام به

تنظیمات مورد نظر نمود.

نکته پنجم: فعال نمودن Disk Quotas. با

استفاده از امکانات ارائه شده توسط ویندوز 2000 ، می توان اقدام به تعیین

ظرفیت و یا سهیه ذخیره سازی بر روی دیسک برای هر یک از کاربران نمود..ویژگی

فوق ، باعث اعمال محدودیت در رابطه با میزان فضای ذخیره سازی مربوط به یک

کاربر می گردد.بصورت پیش فرض ، مالکیت به هر کاربر که در فایلی می نویسد

اعطاء می گردد . با فعال نمودن و انجام تنظیمات مورد نظر، می توان پیشگیری

لازم در ارتباط با تهاجم به یک سایت FTP را انجام داد ( پر نمودن ظرفیت

دیسک ). در صورت تحقق وضعیت فوق ، دامنه اشکال بوجود آمده به سایر سرویس

هائی که از فضای ذخیره سازی دیسک استفاده می نمایند نیز سرایت خواهد کرد.

برای فعال نمودن Quota Management ، بر روی درایو موردنظر مستقر و با کلیک

سمت راست گزینه Property را انتخاب و در نهایت گزینه Quota Tab انتخاب شود

.امکان فوق ، صرفا" در ارتبا ط با پارتیشن های NTFS قابل استفاده خواهد

بود.استفاده از Disk Quota ، محدود به پارتیش های NTFS بوده و علاوه بر این

صرفا" می تواند در رابطه با یک کاربر استفاده شده وامکان بکارگیری آن در

ارتباط با گروه ها وجود نخواهد داشت . با انتخاب دکمه Quota Entries می

توان اقدام به تعریف یک Entry جدید و تعریف محدودیت های مورد نظر نمود.

نکته ششم: استفاده از محدودیت زمانی

برای Logon . با استفاده از امکانات ارائه شده همراه ویندوز 2000 ، می

توان زمان خاصی را برای ورود به شبکه کا ربران تعریف نمود. بدین ترتیب

کاربران صرفا" قادر به استفاده از سرویس دهنده در ساعات مشخص شده خواهند

بود.ویژگی فوق ، بطرز محسوسی باعث کنترل دستیابی به سایت FTP خواهد شد.

برای پیکربندی زمان logon ، از برنامه Active Directory Users and

Computers استفاده می گردد . پس از فعال شدن برنامه فوق ، کاربر مورد نظر

را انتخاب و پس از مشاهده صفحه Property مربوطه، با انتخاب دکمه Logon

hours از طریق Account Tab ، می توان اقدام به مشخص نمودن زمان مورد نظر

کاربر برای استفاده ازسرویس دهنده نمود.

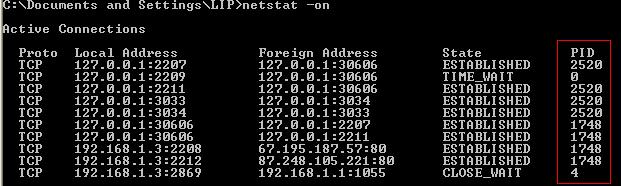

نکته هفتم: محدودیت دستیابی بر اساس

آدرس IP . بمنظور دستیابی به سایت FTP می توان معیار دستیابی را بر اساس

آدرس های IP خاصی در نظر گرفت . با اعمال محدودیت فوق ، اقدامات مناسبی

بمنظور کنترل دستیابی به سایت در نظر گرفته خواهد شد . بمنظور فعال نمودن

ویژگی فوق ، پس از انتخاب سایت FTP از طریق برنامهInternet Information

Services و مشاهده صفحه Property ، گزینه Directory Security Tab انتخاب

گردد. در ادامه، Denied Access فعال و می توان با استفاده از دکمه Add

آدرس های IP تائید شده را معرفی کرد.

نکته هشتم: ثبت رویدادهای Audit logon

. با فعال نمودن Auditing ( ممیزی ) مربوط به رویدادهای Account Logon ،

می توان تمامی تلاش های موفقیت آمیز و یا با شکست مواجه شده جهت اتصال به

سایت FTP را با استفاده از Security log مربوط به Event Viewer ، مشاهده

نمود. مشاهده ادواری این لاگ می تواند عامل موثری در کشف ، تشخیص و ردیابی

تهاجم به یک سایت باشد. (تشخیص مزاحمین و مهاجمین اطلاعاتی ). بمنظور فعال

نمودن ویژگی فوق ، از برنامه Local Security Policy و یا Group Policy

استفاده می گردد (Programs|Administrative Tools ) . پس از فعال شدن برنامه

فوق و استقرار در Local Policies/audit policy ، می توان اقدام به تغییر

Local Setting به Success و Failure نمود.

نکته نهم: فعال نمودن Strong Password .

استفاده از رمزهای عبور پیچیده ،روشی مناسب بمنظور افزایش امنیت در خصوص

ارائه یک سرویس خاص برای کاربران تائید شده است . با توجه به جایگاه سرویس

دهنده FTP ، استفاده از رمزهای عبور قدرتمند می تواند عاملی موثر در جهت

افزایش امنیت سایت های FTP باشد . با استفاده از امکانات ارائه شده در

ویندوز 2000 ، مدیران سیستم می توانند کاربران را مجبور به استفاده از

رمزهای عبور مستحکم و قوی نمایند. بمنظور فعال نمودن ویژگی فوق ، از برنامه

Local Security Policy و یا Group Policy استفاده می گردد

(Programs|Administrative Tools ) . پس از فعال شدن برنامه فوق و استقرار

در Account Policy/Password Policy ، می توان گزینه Passwords Must Meet

Complexity Requirements را فعال نمود . پس از فعال شدن ویژگی فوق ، هر یک

از account های تعریف شده تابع شرایط و محدودیت های زیر خواهند بود :

• رمز عبور تعریف شده نمی تواند شامل تمام و یا بخشی از نام Account کاربر باشد.

• رمز عبور تعریف شده می بایست دارای طولی به اندازه حداقل شش باشد .

• رمز عبور تعریف شده می تواند شامل کاراکترها ئی از سه گروه از چهار گروه زیر باشد :

- حروف الفبائی A-Z

- حروف الفبائی a-z

- ارقام صفر تا نه

- کاراکترهای خاص ( %,#,$,!)

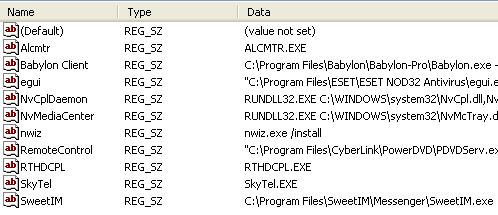

نکته دهم: فعال نمودن Account Lockout و

Account Lockout Threshold .آگاهی و تشخیص رمزهای عبور یکی از موضوعات

مورد علاقه اکثر مهاجمان و برنامه های تشخیص دهنده رمز عبوراست .با استفاده

از امکانات ارائه شده بهمراه ویندوز 2000 ، مدیران شبکه می توانند تعداد

دفعاتی را که یک کاربرسعی در ورود به شبکه می نماید و عملیات وی با موفقیت

همراه نمی گردد را مشخص و در صورت تحقق شرایط فوق ، account مربوطه غیر

فعال گردد. با فعال نمودن ویژگی فوق و پیکربندی میزان آستانه ، مدیران شبکه

می توانند عماکرد برنامه های تشخییص دهنده رمز های عبور و یا مهاجمان

اطلاعاتی را محدود و ضریب ایمنی را افزایش دهند. بمنظور فعال نمودن ویژگی

فوق ، از برنامه Local Security Policy و یا Group Policy استفاده می گردد

(Programs|Administrative Tools ) . پس از فعال شدن برنامه فوق و استقرار

در Account Policy/Account Lockout Policy ، می توان تنظیمات لازم در خصوص

Account Lockout duration , Account lockout threshold و Reset account

lockout counter after را انجام داد .

ارسالی از :فرناز مهدوی زاده

که زیاد واردش نمی شم چون خودم تخصص خاصی توش ندارم و فکر نمی کنم این

دورو ورا کسی پیدا شه که داشته باشه! در این روش باید دیتابیس سایت مقصد را

به روش های مختلف و سختی هک کرد و آن را به روشی تقریبا غیر ممکن دیکریپت

کرد که قابل خواندن شود. حتی پس از این دو مرحله ی تقریبا غیر ممکن هم

ادامه دادن کار آسانی نخواهد بود! پس کلا اینو بیخیال

که زیاد واردش نمی شم چون خودم تخصص خاصی توش ندارم و فکر نمی کنم این

دورو ورا کسی پیدا شه که داشته باشه! در این روش باید دیتابیس سایت مقصد را

به روش های مختلف و سختی هک کرد و آن را به روشی تقریبا غیر ممکن دیکریپت

کرد که قابل خواندن شود. حتی پس از این دو مرحله ی تقریبا غیر ممکن هم

ادامه دادن کار آسانی نخواهد بود! پس کلا اینو بیخیال